GURI SoftHouse

Desenvolvimento de Sistemas e

Consultoria em Informática

VIRUS E BICHOS CIBERNÉTICOS. COMO SE PREVENIR

CONFIGURANDO O WINDOWS PARA A INTERNET

FirewallFirewall é, por definição, o nome dado ao conjunto de filtros (de pacotes, circuitos e aplicações) localizados num sistema que interliga duas ou mais redes lógicas TCP/IP.

Alguns leigos denominam de Firewall apenas os filtros de pacotes.

Qualquer computador com Windows (a partir do Windows XP) tem um Firewall que pode ser configurado tanto via interface gráfica (com algumas limitações) quanto pelo console (sem limitações), através da aplicação 'netsh'.

O Filtro de Pacotes observa os conteúdos dos cabeçalhos dos pacotes recebidos da rede e enviados para a rede. Em alguns casos pode-se buscar o valor de uma determinada posição (isoladamente) daquele datagrama que corresponde ao dado transportado que está além do cabeçalho. Ou seja, o filtro de pacotes é capaz de lêr se em uma dada posição além do cabeçalho tem o valor 'A' mas é extremamente complexo dele saber se a continuidade é 'Abacaxi' ou 'Abobrinha'. Por outro lado, ele conhece todos os campos dos cabeçalhos dos protocolos IP, TCP, UDP, ICMP, IGMP, etc.

O Filtro de Circuitos analisa as dependências e a continuidade de uma sessão de circuito em estabelecimento, estababelecido ou em encerramento, decidindo pela continuidade daquele estado ou sua interrupção. Um filtro de circuito analisa, por exemplo, se há alguma requisição registrada correspondente ao datagrama recebido contendo uma resposta ou se uma VPN está recebendo datagramas com encapsulamentos corretos, usando uma sintaxe simplificada.

O Filtro de Aplicação analisa o conteúdo da carga, extraindo, remontando e analisando os dados (informação) transmitida. Baseando-se em tais informações ele decide se continua ou interrompe o circuito ou o fluxo de pacotes correspondentes. Como exemplo, num canal reservado para o protocolo HTTP apresentar fluxo de dados correspondente a outro protocolo (mensagem de correio eletrônico, por exemplo) então aquele canal poderá ser interrompido.

Logo, é preciso saber o que filtrar para configurar o filtro adequado, caso contrário pode-se estabelecer bloqueios ou permissões indevidas ou mesmo ineficientes.

O Windows trata o seu Firewall como um objeto constituído por 3 outros objetos: núcleo (core), objetos de entrada e de saída. Cada objeto rede contém propriedades sendo uma delas o objeto firewall.

Cada interface de rede também é um objeto e pode envolver todos os outros objetos citados. Assim, antes de configurar qualquer um desses objetos é necessário verificar o Objeto Inteface de Rede.

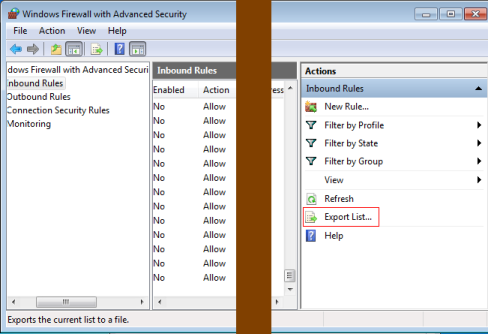

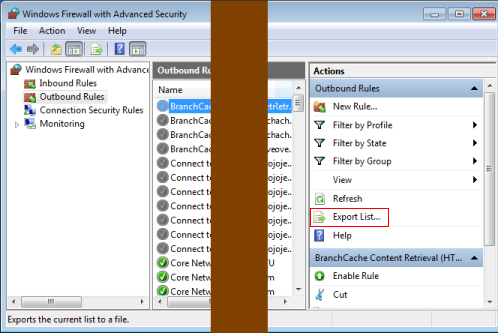

Antes de realizar qualquer alteração nos filtros, recomenda-se que as listas com as regras de entrada (Inbound) e saída (Outbound) sejam copiadas (exportadas) para arquivos, com seperação por virgulas (texto padrão CVS). Não será possível recuperar a lista a partir do arquivo, pois o fabricante não programou a opção.

Salve os arquivos em local d fácil acesso (por exemplo, o Desktop) para eventuais consultas.

Regras de Entrada (Inbound Rules)

As regras de entrada visam os datagrams de rede que chegam na interface. Quando uma certa regra de entrada está ativa significa e atender as condições então ela será analisada e a ação correspondente será tomada (bloqueio ou permissão).

O bloqueio significa que o datagrama é descartado, ou seja, ele é recebido pela interface e não é entregue à aplicação que deveria recebê-lo.

A permissão significa que o datagrama seguirá até a aplicação.

Regras de Saída (Outbound Rules)

As regras de saída visam os datagrams de rede que transferidos pela interface de rede PARA a rede. Quando uma certa regra de saída está ativa significa que a aplicação encaminhará o datagrama com os dados para a interface de saída, mas aquele datagrama será analisado e a decisão de prosseguir (ser enviado) ou descartado será tomado posteriormente, conforme a ação imposta pela regra.

O bloqueio significa que o datagrama é descartado, ou seja, ele não é transferido para a rede e, obviamente, o endereço de destino não o receberá.

A permissão significa que o datagrama seguirá para o endereço de destino.

Descrição das Colunas da Tabela de Regras

As regras são apresentadas em colunas:

- Nome (Name)

- É uma descrição resumida da regra quanto ao serviço (aplicação) alvo.

- Grupo (Group)

- É o nome do Grupo a qual a aplicação pertence

- Perfil (Profile)

- È uma classificação Windows daquele tipo de aplicação e da rede esperada. A rede pode estar acoplada e classificada em: Privado (Private), Público (Public), Domínio (Domain) ou Todos (All).

- Estado (Enabled)

- A regra pode estar habilitada (Yes) ou desabilitada (No).

- Ação (Action)

- Define a ação a ser tomada pela regra, que pode ser para bloquear (Block), permitir (Allow), Segurança Condicional (Secure).

- Sobreposição (Override)

- Dita a decisão se a regra coincidir com alguma outra. Ela pode prevalecer (Sim) ou não (Não)

- Aplicação ou Programa (Program)

- Especifica a aplicação (ou programa) relacionado com aquele tipo de regra.

- Endereço Local (Local Address)

- Um computador pode ter várias interfaces de rede com vários endereços IPs associados. A regra pode ser específica pra um dos endereços, para um conjunto, ou para todos (Any).

- Endereço Remoto (Remote Address)

- É o endereço de origem daquele datagrama IP.

- Usuários Permitidos

- A regra pode ser aplicável para algum usuário, grupo seleto de usuários ou para todos.

- Computadores Permitidos

- É o nome do computador que terá permissão para não acatar a regra.